تكنولوجيا وأمن معلومات

"أمان الشبكة" و"جدران الحماية"

محمد نعمة

الأمن والحماية جانبان مهمان لا بد منهما في جميع جوانب الحياة. طالما هناك أشخاص مهتمون بسرقة معلوماتك القيّمة أو حتى هويتك، طالما أنك بحاجة إلى الحماية. خذ على سبيل المثال منزلك، إذا طرق بابك شخص لا تثق به، فستبدأ بطرح بعض الأسئلة: من هذا الرجل؟ ماذا يريد؟ من أين أتى؟ وبعد ذلك يمكنك الحكم إما بادخاله أو منحه طلبه أو الطلب منه المغادرة. في أمان الشبكة يوجد مثل هذا الجهاز الذي يقوم بالمهمة نفسها ويسمى جدار الحماية (Firewall). جدار الحماية عبارة عن جهاز أمان للشبكة يراقب الطلبات الواردة والصادرة ويسمح أو يحظر حزم البيانات بناءً على مجموعة من قواعد الأمان. في المثال أعلاه منزلك هو الجهاز الذي تحميه وأنت جدار الحماية. مثال آخر هو سور الصين العظيم، حيث يتم إبعاد الأعداء وغير المرغوب بهم عن الأسوار ويمكن للأصدقاء الموثوق بهم الدخول عبر البوابات.

هناك أنواع متعددة من جدران الحماية ومنها:

• Packet filtering firewall أو جدار مراقبة الحزم، يقوم بمراقبة معلومات الزائرين ويطبق قواعد الأمان عليها، مثلًا إذا كان هنالك زائر محظور من الدخول بفعل سياسات الحماية، يقوم جدار الحماية بتوقيفه ومنعه من الولوج للشبكة.

• Circuit-level gateway أو جهاز مراقبة المسار، لا يقوم هذا الجدار بمراقبة معلومات الزوار بل يراقب المسار والبروتوكلات المتبعة للطلب قبل أن يصل الطلب للشبكة.

• Proxy firewall أو جدار الوكالة، يقوم هذا الجدار باخفاء الشبكة الأساسية التي تكون مصدر ومتلقي الطلبات ويستقبل الطلبات نيابة عن الشبكة ويأخذ صفتها (الادعاء بأنه الشبكة) وبذلك يقوم بحماية هوية المستخدم ومعلوماته ويطبق سياسات الحماية بناء على معلومات الزوار.

• Stateful Multi-layer Inspection (SMLI) Firewalls، يقوم هذا الجدار بالجمع ما بين عمل جدار مراقبة الحزم من مراقبة بيانات الزوار وجدار مراقبة المسار حيث يراقب أيضًا الطريق الذي سلكه الطلب ليصل الى الشبكة.

• Next-generation firewall هو جدار حماية من الجيل الجديد ويقوم بجمع أعمال جدران الحماية المذكوة مضافا اليها ميزات أخرى كالكشف عن الفيروسات (antivirus) وتصفية البرمجيات الخبيثة (malware filtering).

*كلمات مفاتيح:

الشبكة: جهاز أو مجموعة أجهزة متصلة بالانترنت

حزم البيانات: جميع الطلبات على الانترنت تأتي ضمن حزم (data packet) تحتوي على معلومات مثل مصدر الطلب والموقع المطلوب والخدمة المطلوبة و...

قواعد الأمان: هي مجموعة من القواعد التي يضعها المشرف على الشبكة ليحدد من يستطيع الولوج الى الشبكة.

البرمجيات الخبيثة: هي برامج ضارة يكون هدفها إما عرقلة تشغيل الكمبيوتر، أو جمع معلومات حساسة والمطالبة بفدية مقابلها.

ويوجد صنفان من جدران الحماية:

• جدار حماية برمجي أو software firewall ويحمل هذا الجدار على الجهاز المستخدم نفسه ويكون الخيار الأنسب للأجهزة الخاصة، ومنها المدفوع والمجاني، ومن أشهر البرامج المجانية هو windows defender firewall الذي يمكنه كشف الفيروسات والملفات ذات البرمجيات الخبيثة وأيضًا التحكم بالبرامج التي يمكن أن تتصل بالانترنت.

•جدار حماية physical ويكون عبارة عن جهاز مفصول عن الجهاز أو مجموعة الأجهزة التي يحميها، وهذا الخيار الأنسب للشركات التي تريد حماية خوادمها وأجهزتها التي تحمل معلومات مهمة لها أو لزبائنها ومن أشهر الشركات المقدمة لهذا الصنف (cisco ، Fortinet ، WatchGuard).

اذا كنت من مستخدمي نظام التشغيل android للهواتف الذكية، في الحلقة المقبلة سنستعرض مجموعة من جدران الحماية للهواتف الذكية، تابعنا للحصول على ما يهمك.

اذا كنت من مستخدمي نظام تشغيل windows كيف نتأكد من أن جدار الحماية يعمل وكيف نقوم ببعض التعديلات عليه؟

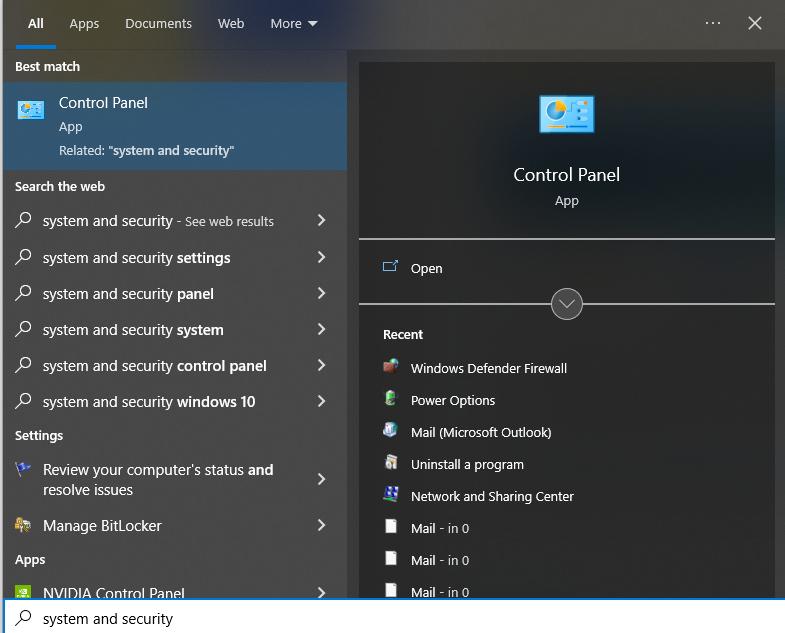

أولًا للقيام بالتأكد أن جدار الحماية يعمل بشكل طبيعي نذهب الى خانة البحث ونقوم بكتابة التالي System and security

وثم بعد النقر عليها نقوم بالنقر على windows defender firewall

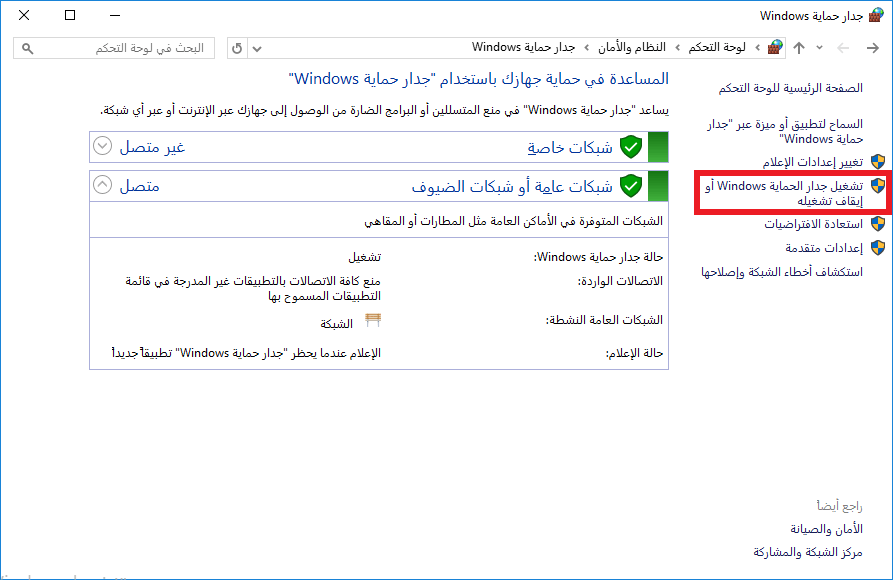

واذا كنت من مستخدمي windows باللغة العربية نبحث عن النظام والأمان ومن ثم جدار حماية Windows ونصل الى هذه الواجهة

وهنا نستطيع أن نرى أن جدار الحماية مفعل من خلال الأسهم الخضراء، واذا كان غير مفعل يمكن النقر على خيار تشغيل جدار الحماية كما هو معروض في الصورة

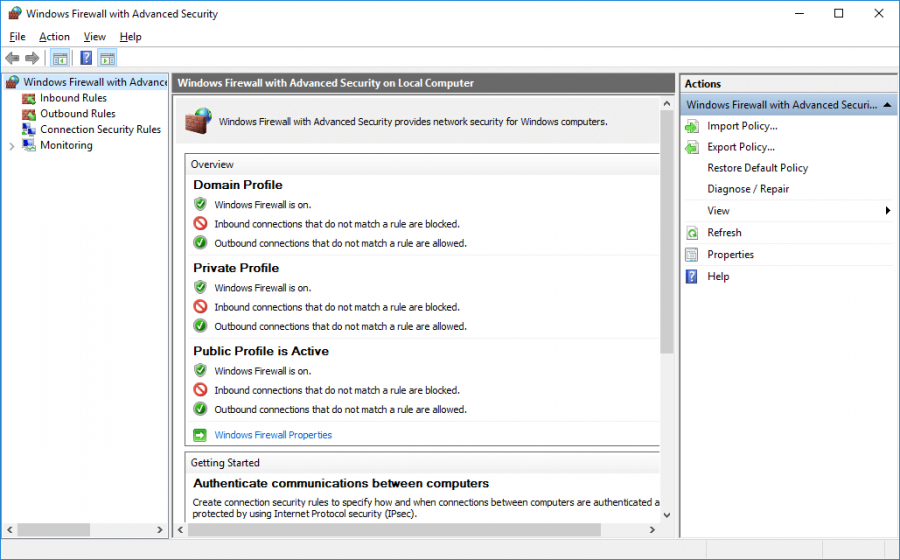

وباللغة الانجليزية

وأيضًا يمكننا التحكم بوصول تطبيقات معينة على الانترنت، وللقيام بذلك ننقر على خانة "إعدادات متقدّمة" أو “Advanced Settings” ونحصل على الواجهة التالية

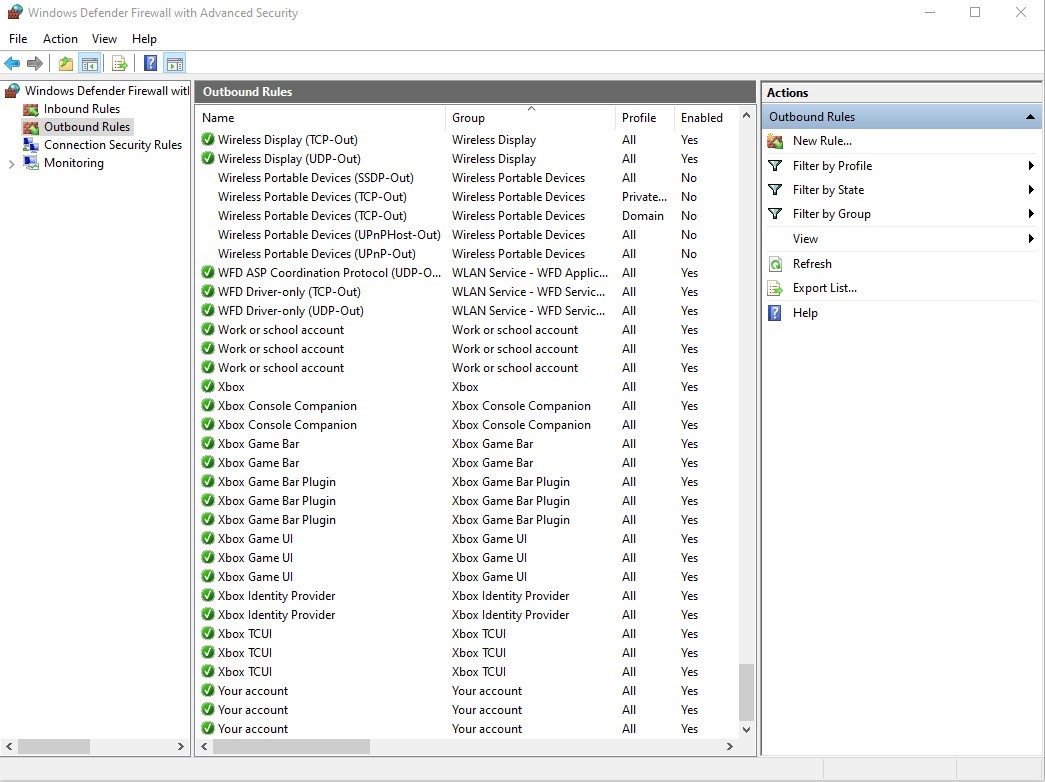

ننقر على Outbound Rules ويمكننا أيضًا أن ننقر Inbound Rules لمنع الوصول إلى البرنامج من الانترنت باستخدام نفس الخطوات.

وثم ننقر على خيار New Rule ضمن الخيارات الموجودة على الجهة اليمنى.

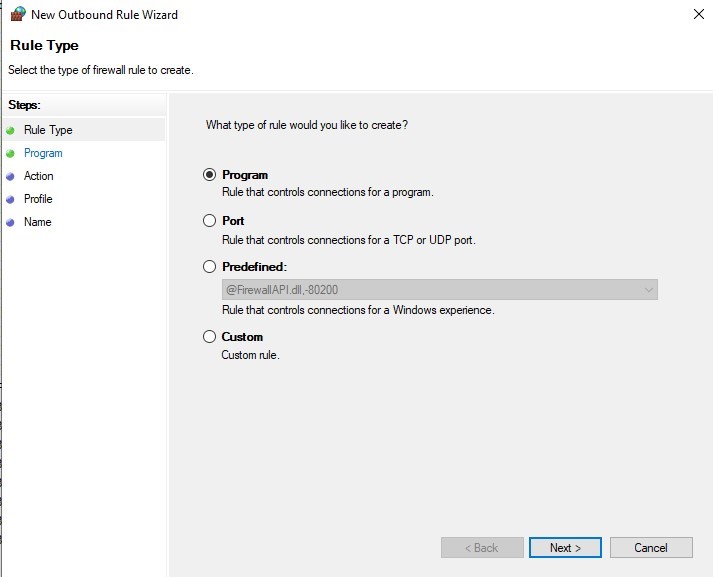

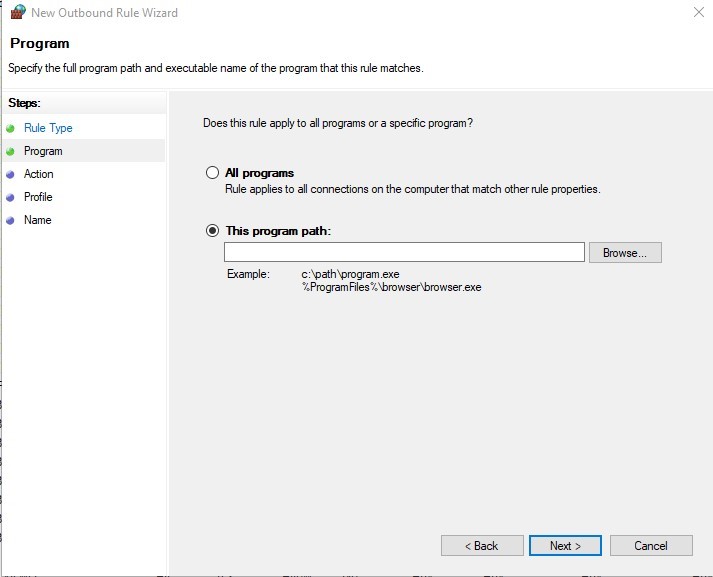

من هنا يمكننا أن نحدد إما أن نمنع برنامج عادي Program أو منفذ Port أو قاعدة معرفة مسبقًا Predefined أو قاعدة مخصّصة Custom، انقر بعد ذلك الزر Next.

ننقر على browse ومن ثم نختار مسار البرنامج الذي نرغب بمنعه من الوصول الى الانترنت، بالنسبة إلي سأختار برنامج snipping tool الذي يستطيع أن يأخذ صورا عن شاشة الجهاز، عند نقر browse يقوم windows بفتح الملف الذي يحتوي على أغلب البرامج الموجودة على الكمبيوتر نقوم ببحث داخل هذا الملف وإن لم نجد البرنامج المطلوب عندها ينصح أن نبحث على google أو أي محرك بحث آخر عن مكان تواجد البرنامج. ومن بعدها ننقر على Next

هنا يقوم windows بالطلب منا تحديد نوع القاعدة إن كانت قاعدة منع للاتصال، أم قاعدة سماح للاتصال، أم قاعدة سماح بالاتصال في حال كان الاتصال آمنًا secured.

سنختار منع التطبيق من الاتصال بالانترنت “Block the connection” في مثالنا هذا

ومن ثم ننقر على next للاختيار بين الشبكات التي سوف نمنع عنها الاتصال بهذا البرنامج والأفضل أن نترك الخيارات كما هي ثم ننقر على Next مجددًا، ثم يطلب منك اضافة اسم وتوصيف للقاعدة، ثم ننقر على finish ليتم انشاء القاعدة.

إقرأ المزيد في: تكنولوجيا وأمن معلومات

22/04/2024

أدوات التعلّم العميق والذكاء الاصطناعي

التغطية الإخبارية

لبنان| وزير المالية: لا تأخير في رواتب موظفي القطاع العام والعسكريين

إعلام العدو| إصابة "بن غفير" وابنته وسائقه ومرافقه الشخصي في حادث الرملة

بريطانيا| شركة أمبري للأمن البحري: الاشتباه بحادث أمني على بعد 15 ميلاً بحريًا جنوب غرب المخا في اليمن

فلسطين| حماس: نحذّر من خطورة التصعيد الصهيوني في القدس والأقصى

فلسطين المحتلة: مقاومون يخوضون اشتباكات مسلحة مع جنود الاحتلال على حاجز سالم غرب جنين

مقالات مرتبطة

العملات الرقمية وأمن المعلومات.. فهم المخاطر وسبل الحماية

الوسائط الإلكترونية الذكية.. جواسيس لـ"إسرائيل"

كيف تشكّل المعلومات عصرنا الحالي؟

فهم البيانات الكبيرة: كيف تشكّل المعلومات عصرنا الحالي

التكنولوجيا في حياتنا إثراء للفرص وأهمية الرقابة الأبوية

التنمّر الإلكتروني: كيف نتعرّف إليه ونواجهه؟